Merhaba arkadaşlar uzun bir aradan sonra güzel bir bilgiye değinmek istedim.

SNI daha önce duymuş olabilirsiniz açılımı Server Name İndicaiton dır. Dibine kadar açıkla lan diyenler için LİNK ekledim VPN açıp bakabilirsiniz J

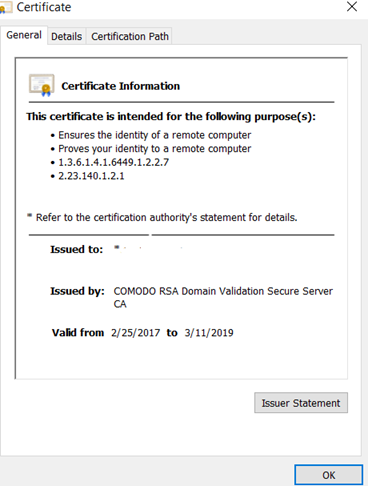

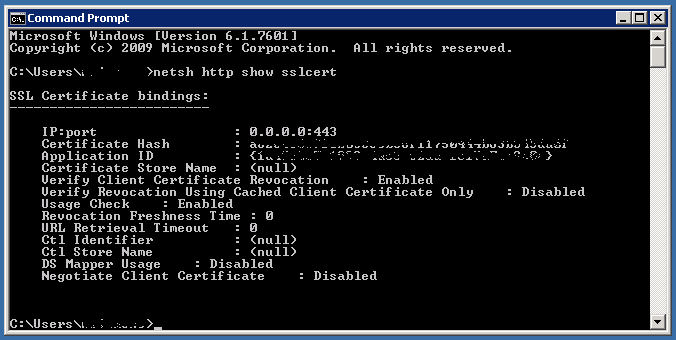

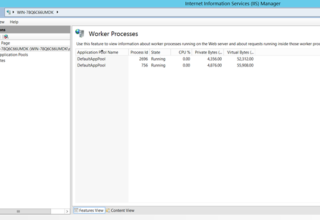

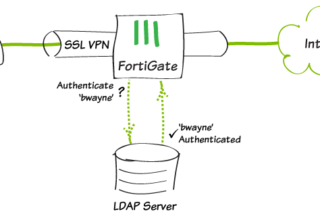

Kısaca özetlemek gerekirse yıllardır süre gelen IIS de birden fazla SSL eklemek için birden fazla sabit ip olması gerekir kavramını çökerten teknolojidir yani web uygulamazızın binding’ini All Unassigned seçenerek SSL ekleyebilirsiniz ve SSL uyuşmazlığı sorunu yaşamazsınız . Nasıl mı ? Şöyle ki bu amcamız kendisine gelen isteklere TLS kullanarak bir hostname doğrulaması yapar. Handshake sırasında İP:PORT eşlemesini kullanarak kendisine gelen hostname’e bakarak store da o hostname e ait bir SSL var mı yok mu kontrol eder varsa Client i uyarıp kendisine şifreli bağlantı yapabileceğini söyler. Eğer yoksa eski tarzda SSL arar oda yoksa hata verir ve bağlantı kuramaz.

Burada önemli nokta IIS 8 ile beraber gelen bir özellik o yüzden her server her işletim sistemi yada her browser destekliyor diyemeyiz. Makalenin sonuna desteklenenleri ekleyeceğim.

Şimdi gelelim nasıl yapılıyor bu iş ona bakalım,

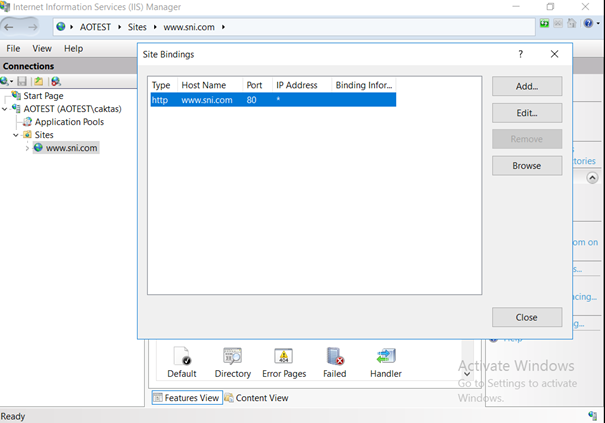

Var olan www.sni.com diye bir sitemiz var diye düşünelim.

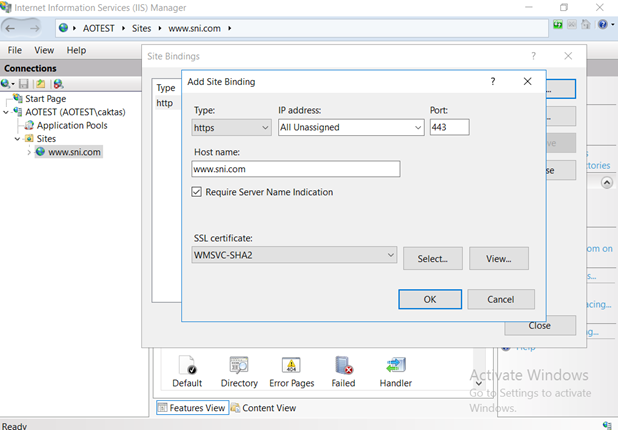

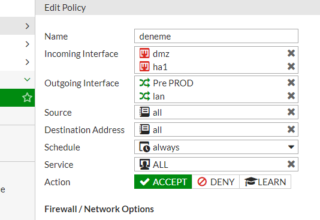

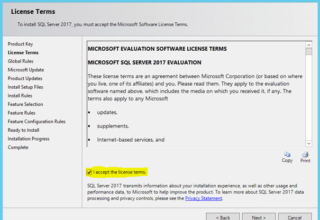

Şimdi buna add diyip alttaki gibi yeni binding oluşturuyoruz.

Burada HTTPS I seçtikten sonra IP adresini all unassigned bırakabilirsiniz zaten amacımız da bu.

Önemli olan nokta Host Name yazmanız ve altında bulunan ‘Require Server Name İndication’ seçeneğini işaretlemek.

İşinize Yaraması Dileğiyle.

SNI Destekleyen Web Tarayıcıları

-

Internet Explorer 7 ve üzeri

-

Mozilla Firefox 2.0 ve üzeri

-

Opera 8.0 (2005) ve üzeri

-

Opera Mobile 10.1 ve üzeri

-

Google Chrome ve üzeri

-

Safari 3.0 ve üzeri

-

Konqueror/KDE 4.7 ve üzeri

-

MobileSafari in Apple iOS 4.0 ve üzeri

-

Honeycomb (v3.x) ve üzeri

-

BlackBerry 10 and BlackBerry Tablet OS

-

Windows Phone 7 ve üzeri

-

MicroB on Maemo

-

Odyssey on MorphOS

SNI Destekleyen Web Sunucuları

-

mod_ssl kullanan Apache 2.2.12 veya üzeri (veya alternatif olarak deneysel mod_gnutls)

-

TLS desteği ile derlenmiş Cherokee

-

Yamalı lighttpd 1.4.x ve 1.5.x sürümleri veya yamasız 1.4.24+

-

SNI destekli OpenSSL ile inşa edilmiş Nginx

-

OpenSSL 0.9.8j ve üzeri ile acWEB (windows üzerinde)

-

Native SSL/TLS destekli G-WAN

-

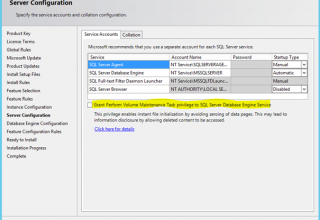

IIS 8 ve sonrasındaki IIS sürümleri

SNI Destekleyen Server İşletim Sistemleri

-

Windows Server 2012 ve sonrası

-

Ubuntu 11.04 ve sonrası

-

RedHat Enterprise Linux 6 / CentOS 6.x ve sonrası destekliyor.

SNI Destekleyen Kütüphaneler

-

Mozilla NSS 3.11.1 sadece istemci tarafı

-

OpenSSL

-

0.9.8f (11 ekim 2007’de çıktı) – varsayılan olarak derlenmemiş, konfigürasyon seçeneği –enable-tlsext ile derlenebilir

-

0.9.8j’den (7 ocak 2009’da çıktı) 1.0.0’a (29 mart 2010’da çıktı) kadar – varsayılan olarak derlenmiş halde

-

GNU TLS

-

7.18.1 sürümünden beri (30 mart 2008) libcurl / cURL, SNI destekli SSL/TLS tookit ile derlendiğinde

-

Python 3.2 (ssl, urllib[2] ve httlib modülleri)

Leave a Reply